Allt fler företag drabbas av så kallade ”VD-bedrägerier”, som kortfattat går ut på att bedragare utger sig för att vara ert bolags VD och begär utbetalningar till andra företag. Anledningen till att man brukar använda VD-titeln är för att namnet är offentligt, ofta registrerat och således lätt att ta reda på i offentliga register eller på bolagets hemsida. Normalt sett har VD’n också mandat att på egen hand få igenom sina order utan att bli ifrågasatt. Att det vanligtvis är VD-titeln som används är alltså anledningen till bedrägeritypens samlingsnamn ”VD-bedrägerier”, som därmed kan anses något missvisande eftersom även andra högre befattningshavares namn och position har använts.

VD-bedrägeri pekar alltså inte ut VD’n som bedragare utan syftar på att bedragare utger sig för att vara er VD.

Ett VD-bedrägeri är mycket mer avancerat och sofistikerat än normala nätbedrägerier (phising) och omnämns på engelska därför som spjutfiske (spear phising), vilket ger en indikation om att man jobbar noggrant och fokuserat vid varje försök snarare än brett och mot en större massa, och det är därför dessa bedrägerierna är så farliga, de är mycket svåra att avslöja.

Bedrägeriet går till på följande sätt:

Bedragaren gör en bakgrundskoll på ert bolag. Hen finner mycket information i såväl offentliga register som på bolagets hemsida och sociala medier, exempelvis Facebook och Linkedin. Bolagets struktur, chefer och samarbetspartners brukar gå att se eller få ett grepp om, men till och med vilka anställda som umgås privat och deras fritidsintressen är tillgängligt.

När bedragaren skaffat sig en tillräckligt bra bild av bolaget väljer hen både vem man skall föreställa samt vem i bolaget man skall rikta sig mot; Måltavlan. Är det pengar man vill åt så siktar man troligtvis in sig på någon inom ekonomiavdelningen, men är det affärshemligheter eller information man söker väljer man kanske någon på t.ex. IT-avdelningen. Utifrån denna sammanställning tas kontakt med måltavlan.

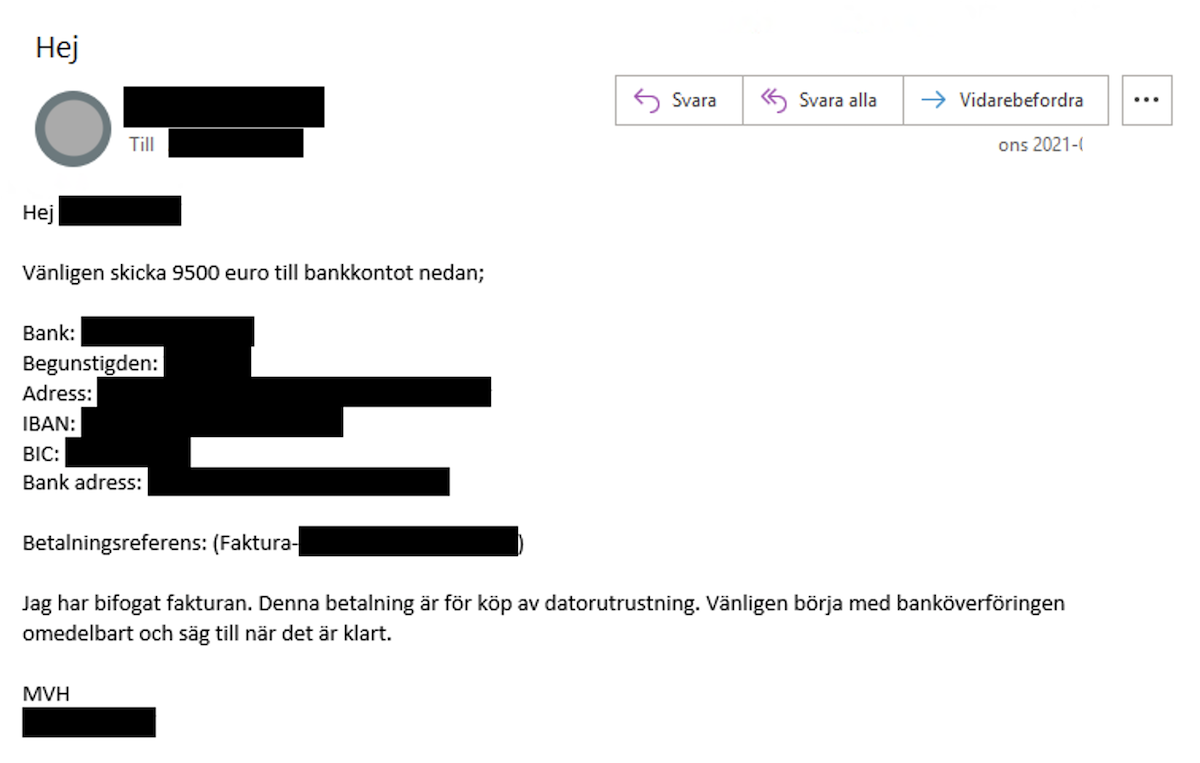

Mailet som kommer ”från chefen” är vanligtvis mycket välformulerat, långt ifrån de dåligt översatta Nigeriabreven som svämmar över folks inkorgar. Till utseendet ofta med rätt font och signatur men framför allt är avsändaruppgifterna till synes de vanliga. Har bedragaren fått ett mail från någon på organisationen förut, t.ex. som svar på en direkt fråga till denne, så har hen tillgång till allt ovanstående. Dessutom går det att fejka så att avsändaradressen antingen ser likadan ut, eller, genom att registrera och använda sig av ett snarlikt domännamn och skapa e-postadresser där få tillgång till en förvillande lik avsändarmail. Att identifiera mailet som bluff är inte lätt.

I mailet ber bedragaren måltavlan att omgående utföra en viss handling. Genom att informera om att ärendet är både brådskande och viktigt få måltavlan att agera utan att hinna titta efter eller rådfråga någon annan. Till exempel kan bedragaren passa på när VD’n är utomlands eller på semester, och höra av sig med information om att VD’n skall göra en affär och att det därför skall göras en utbetalning som måste ske omgående annars går affären i stöpet. I många fall kallas överföringen och skälet konfidentiellt och då försvinner ju möjligheten för måltavlan att rådfråga någon. Bedragaren kan också hänvisa till att VD’n, innan hen åkte på semester, glömt informera om någonting som skall betalas som nu är förfaller och därför är brådskande.

Problemet med VD-bedrägerier har vuxit under de senaste åren, och det är många företag som har blivit av med stora summor pengar. Det finns dock många sätt att undvika att gå i fällan om man är uppmärksam.

Tecken du ska leta efter:

Har du varit med om något liknande? Berätta gärna om era erfarenheter.

Håll dig uppdaterad kring aktuella bedrägerier och olika slags bluffbolag

Följ oss på